你想知道exe怎么变回代码吗,很多人都有这个疑问,其实这并不神秘,今天我们就来聊聊,反编译exe文件这件事,它到底是怎么一回事,又能用到哪些地方。

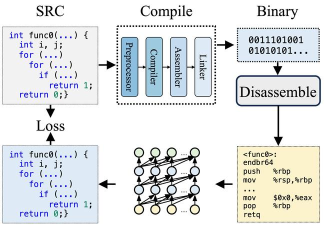

首先得明白,exe是编译后的结果,就像把面粉做成了面包,反编译呢,就是试图把面包变回面粉,这个过程,通常无法完全复原,但能看出大概,所以别抱太高期望,能理解逻辑就好。

先看反编译的核心原理

exe文件是机器码,电脑直接执行,反编译工具的作用,就是解析这些指令,然后尝试翻译,翻译成人类能读的代码,比如C#或Java,但过程有损耗,变量名会丢失,结构也可能变样。

反编译工具怎么选

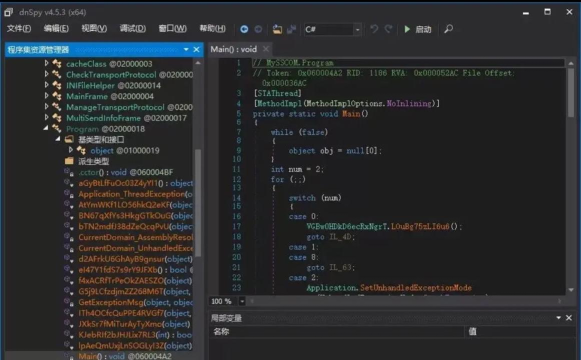

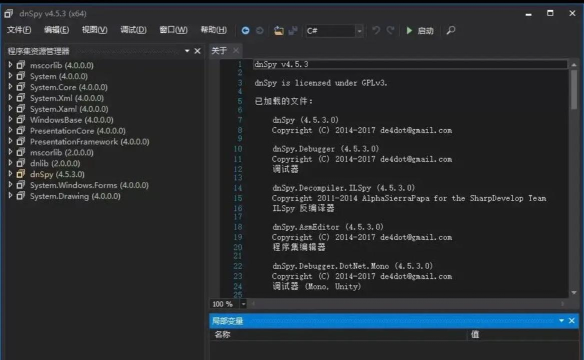

常用工具有好几种,比如ILSpy,dnSpy,还有IDA Pro,前两者针对.NET程序,后者功能更强大,但也更复杂,对于新手朋友,我建议从ILSpy开始,它界面简单,容易上手。

具体操作步骤详解

第一步,准备好工具,下载ILSpy并安装,第二步,打开软件,把exe文件拖进去,第三步,软件会自动分析,在左边树状图里,你能看到命名空间和类,点击就能查看代码。

需要注意的常见问题

反编译出的代码,可能不太美观,因为注释没了,结构也乱了,这很正常,别灰心,另外,有些程序加了壳,或者做了混淆,那就很难反编译了,甚至会报错。

反编译是个技术活,主要用来学习,或者找回丢失的源码,千万别用于非法用途,那样可能惹上麻烦,希望这些经验,能帮你解开疑惑。