AutoRuns是一款功能强大的系统启动项与进程管理工具,广受用户信赖。它能够全面监控计算机中所有启动项的运行情况,涵盖启动文件夹、注册表中的Run和RunOnce项、资源管理器扩展、工具栏、浏览器帮助对象、Winlogon设置以及自动启动的服务等。用户可通过它清晰查看哪些程序随系统启动而运行,并对这些项目进行启用、禁用或删除操作,有效掌控系统启动过程,提升开机速度与系统安全性,是优化系统启动管理的理想选择。

1、 管理启动项目

2、 在Windows 7系统中,运行HA_Autoruns9.57_LRH.exe文件完成安装后,双击桌面上的Autoruns图标,程序窗口将自动弹出,并默认跳转至全部启动项标签页面,方便用户查看和管理所有开机启动项目。

3、 该列表汇总了所有其他选项卡中的启动项目,便于用户全面查看。若需浏览完整的启动项,只需切换至全部启动项选项卡即可。若关注特定类别的启动内容,可点击进入相应分类界面。例如,想要了解用户登录时加载了哪些项目,只需切换到登录选项卡,系统便会显示该阶段的启动项清单,操作简便,分类清晰,便于管理和分析不同场景下的启动配置。

4、 进程实战深入解析

5、 上图显示了一个异常的启动项,在HKLMSOFTWAREMicrosoftWmdowsNTCurrentVersionWiniogonShelT路径下竟同时存在两个启动项目,这种情况较为罕见,可能影响系统正常运行,需引起重视并进一步排查其来源与作用,确保系统安全稳定。

6、 经验表明,该位置通常只应存在Explorer.exe,而wincmd.exe并不应出现在此处。选中wincmd.exe项目后,可通过下方状态栏中的描述信息对其进行初步判断,但该描述内容并未提供明显有价值的线索。然而,通过查看./oWINDIR%System32wincmd.exec:windowssystem32wincmd.exe这一条基本信息,我们得以确认wincmd.exe文件的具体存储路径。这一信息尤为关键,因为在排查和解决问题的过程中,追溯文件的来源与路径是不可或缺的重要步骤。掌握其真实存放位置,有助于进一步判断该文件是否属于系统正常组成部分,或是否可能为伪装的恶意程序,从而为后续的分析与处理提供明确方向。

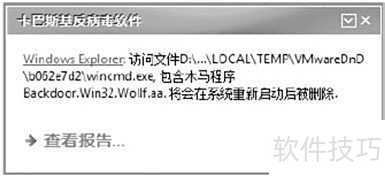

7、 由于文件名包含win字样,很可能与Windows系统相关,为防止误删,我们原计划将c:windowssystem32目录下的wincmd.exe文件复制到其他分区,以便用杀毒软件进行初步分析。然而在执行复制操作时,卡巴斯基安全软件立即阻止了该行为,并弹出警告提示框,明确禁止此文件的复制,这一反应表明该文件可能具有潜在威胁,引起了安全软件的高度警惕,为我们后续判断其性质提供了重要线索。

8、 提示框显示该程序为木马病毒,特征名为Backdoor.Win32.Wollf.aa。以该特征名为关键词在谷歌搜索,可找到瑞星公司提供的相关信息,结果所示。此行为具有典型远程控制木马特征,可能对系统安全造成严重威胁,需谨慎处理。

9、 请立即删除该病毒文件!随后,打开AutoRuns工具,找到%WINDIR%System32wincmrUxe项,右键点击并选择菜单中的注册表选项,以进一步清除相关恶意启动项,确保系统安全。

10、 在Windows 7系统中,打开注册表编辑器后,界面会自动跳转至指定的注册表路径,并定位到相应的shell项。在右侧窗格中,数据列所显示的内容为Explorer.exe %WINDIR%System32wincmd.exe。该数值通常与系统启动或外壳程序相关,用于定义资源管理器的执行方式。用户在查看或修改此项时需谨慎操作,以免影响系统的正常运行。此路径和数值设置常见于系统级配置,可用于排查启动异常或自定义外壳环境。