1、 null

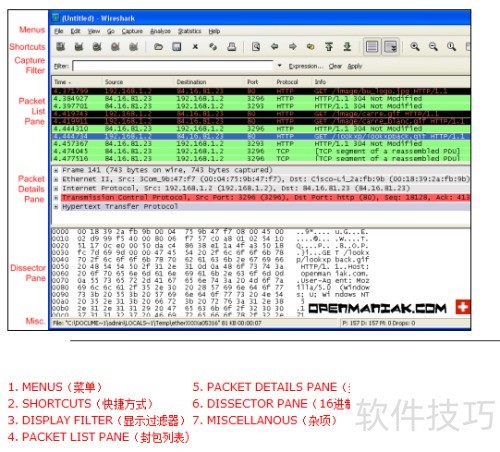

2、 Wireshark是目前全球应用最为广泛的网络分析软件,具备强大的数据捕获能力,能够实时监控网络流量,并深入解析各类网络协议,为用户提供详尽的通信信息。该工具依赖于pcap网络库来实现数据包的抓取,这一技术基础使其在多种操作系统平台上均能高效运行。由于其高度灵活的解析功能,Wireshark不仅可以用于网络故障排查、性能分析,还可能被不当用于截取局域网中的敏感信息,例如QQ、电子邮件、MSN等通信工具的登录账号与密码,因此在使用时需严格遵守网络安全规范。这款软件最初名为Ethereal,由一位核心开发者主导开发。2006年,由于原开发者离开原所属公司,而Ethereal这一名称的版权已被公司注册,无法继续使用,于是项目更名为了Wireshark,并在此后持续更新与完善。更名并未影响其功能的扩展,反而推动了社区的活跃发展。在成功安装并启动Wireshark后,用户即可开始进行网络数据的捕获与分析。例如,当IP地址为192.168.1.2的设备访问openmaniak.com网站时,Wireshark能够清晰记录整个通信过程,包括连接建立、数据传输等各个阶段的详细信息,帮助用户直观理解网络行为。

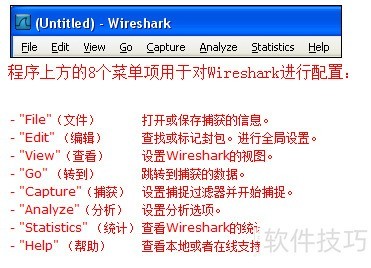

3、 菜单选项

4、 快捷方式:快速访问常用功能与操作指南

5、 显示过滤器用于筛选并展示特定数据内容。

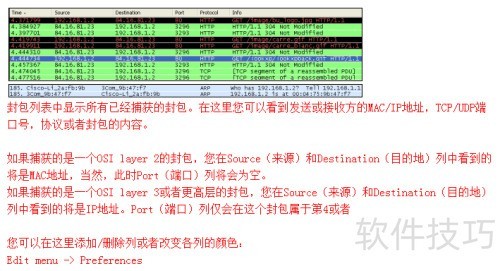

6、 封包列表窗格,用于显示捕获的网络数据包信息。

7、 封包详细信息窗格用于展示每个数据包的具体内容与协议细节。

8、 十六进制数据显示区域,用于解析数据包内容。

9、 七、其他事项

10、 抓包过滤条件

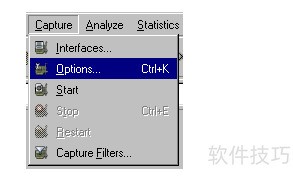

11、 捕捉过滤器的语法规则与其他基于Libpcap(Linux)或Winpcap(Windows)开发的工具一致,例如广泛使用的TCPdump。与显示过滤器不同,捕捉过滤器必须在启动数据包捕获之前完成配置。具体操作步骤如下:首先,进入菜单中的捕获选项,选择选项(capture -> options)。随后,在弹出窗口中找到capture filter输入框,可以直接输入过滤表达式,也可点击旁边的过滤器按钮,创建并命名新的过滤规则,便于后续重复调用。通过这种方式,用户可将常用过滤条件保存下来,提高工作效率。完成设置后,确认无误,点击开始(Start)按钮,即可按照指定的过滤条件进行数据包的实时捕获。整个过程确保只捕获符合规则的数据流量,从而减少无效数据的存储与分析负担,提升网络分析的精准度和效率。

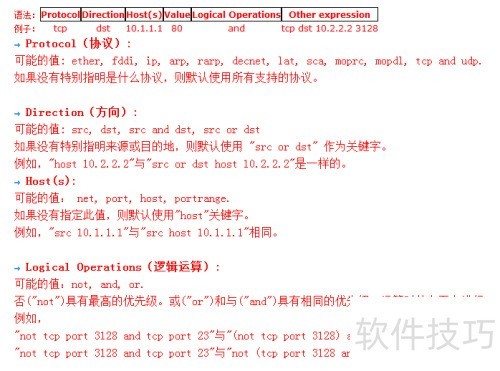

12、 语法:

13、 目标地址为10.1.1.180的TCP数据包,且目的地址为10.2.2.2端口3128的TCP流量。

14、 协议:可选的协议类型包括 ether、fddi、ip、arp、rarp、decnet、lat、sca、moprc、mopdl、tcp 和 udp。若未明确指定具体协议,则系统将默认匹配所有支持的协议类型。方向:可选的方向参数包括 src(源)、dst(目的)、src and dst(源和目的)、src or dst(源或目的)。若未特别说明数据包的来源或目标方向,则默认采用src or dst作为方向条件。例如,host 10.2.2.2与src or dst host 10.2.2.2在语义上完全等价。主机相关参数:可选的限定类型包括 net(网络)、port(端口)、host(主机)、portrange(端口范围)。若未显式指定此类参数,则系统自动以host作为默认关键字。例如,src 10.1.1.1在实际解析中等同于src host 10.1.1.1。逻辑运算符:支持 not(非)、and(与)、or(或)三种逻辑操作。其中,not的运算优先级最高,具有最强的绑定能力。or与and的优先级相同,但在表达式求值过程中按照从左到右的顺序依次计算。例如,表达式not tcp port 3128 and tcp port 23在运算时等同于(not tcp port 3128) and tcp port 23,即先对tcp port 3128取反,再与tcp port 23进行与操作。但该表达式与not (tcp port 3128 and tcp port 23)并不等同,后者表示对整个与操作的结果进行取反,因此两者在逻辑含义上有明显区别。正确理解这些关键字的默认行为与运算优先级,有助于构建精确有效的过滤规则,避免因表达式歧义导致的匹配偏差。

15、 例子:

16、 显示目标TCP端口为3128的数据包。

17、 显示源IP地址为10.1.1.1的数据包。

18、 显示源或目的IP地址为10.1.2.3的数据包。

19、 筛选显示来源为UDP或TCP且端口号介于2000至2500之间的数据包。

20、 过滤显示除ICMP外的所有数据包,ICMP常用于ping命令检测网络连通性。

21、 筛选出源IP为10.7.2.12且目的地址不在10.200.0.0/16网段的数据包。

22、 筛选源IP为10.4.1.12或源网段为10.6.0.0/16,目的TCP端口在200到10000范围内,且目标地址属于10.0.0.0/8网络的所有数据包。

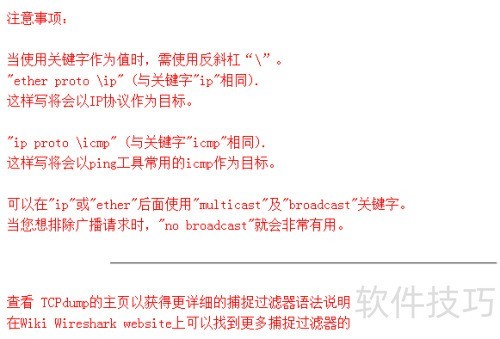

23、 使用关键字作为过滤值时,需在前面添加反斜杠进行转义。例如,ether proto ip表示将IP协议作为过滤目标,其作用等同于直接使用ip关键字。类似地,ip proto icmp则用于指定ICMP协议为过滤条件,这正是ping命令所依赖的通信协议。在实际抓包过程中,若希望进一步细化过滤范围,可在ip或ether后结合multicast(组播)和broadcast(广播)关键字进行限定。例如,使用not broadcast可以有效排除网络中的广播请求流量,从而减少无关数据的干扰,提升分析效率。若需深入了解抓包过滤器的完整语法规则,建议访问TCPdump官方网站,其提供了详尽的语法文档与使用说明。此外,更多实用的过滤器示例也可在Wireshark的Wiki网站上查阅,这些实例有助于快速掌握复杂过滤条件的构建方法,适用于各类网络诊断与分析场景。

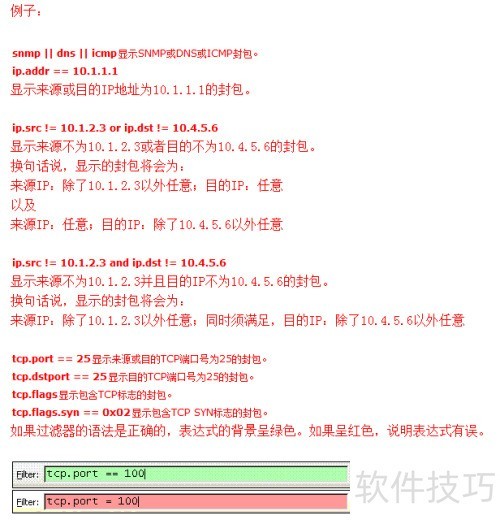

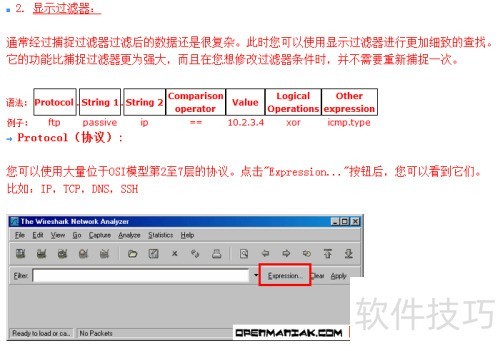

24、 显示过滤器可用于在已捕获的数据中进行更精确的筛选。相比捕捉过滤器,它功能更强,操作更灵活。当需要调整筛选条件时,无需重新捕获数据,只需修改显示过滤器设置即可快速定位所需信息,极大提升了分析效率与便捷性。

25、 协议字符串由第一字符串、第二字符串、比较运算符、数值及逻辑运算构成,用于表达条件判断或其他复合表达式,各部分按特定语法规则组合,确保语义正确与逻辑严密,广泛应用于规则匹配与数据筛选场景。

26、 设置FTP被动模式IP为10.2.3.4,并配置ICMP类型过滤规则。

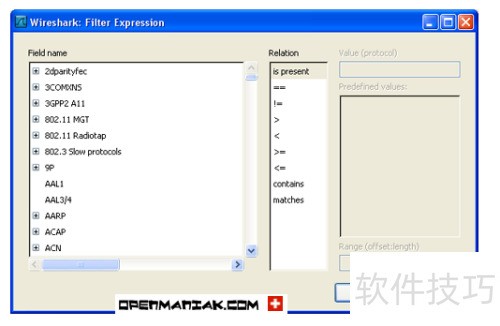

27、 协议:支持OSI模型第2至第7层的多种协议,点击expression...按钮即可查看,例如IP、TCP、DNS、SSH等,便于进行网络分析与过滤操作。

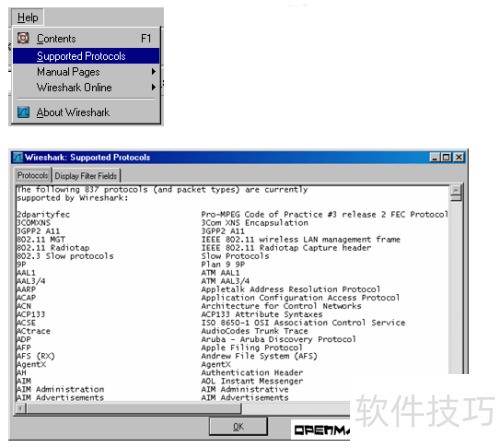

28、 您可在以下位置查看支持的协议列表。

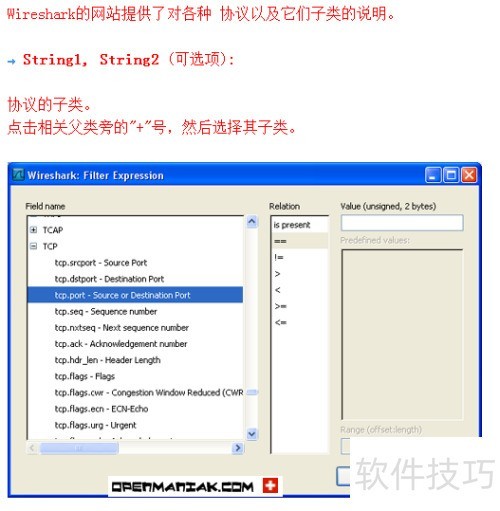

29、 Wireshark官网详细介绍了各类协议及其子类。String1、String2(可选)代表协议的子类别。只需点击父类旁边的+号,即可展开并选择对应的子类进行查看。

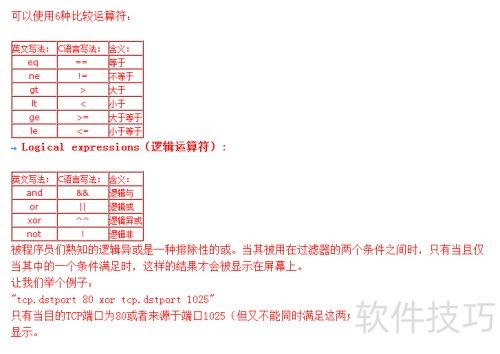

30、 用于比较两个值大小或相等关系的符号,如大于、小于、等于等。

31、 例子